Patrick White (n.1912-d.1990)

Laureat al Premiului Nobel pentru Literatură, 1973

Pe linia consolidării securității cibernetice a sectorului financiar European, de aproape un an, din 17 ianuarie 2025, se aplică Regulamentul (UE) 2022/2554 privind reziliența operațională digitală a sectorului financiar (DORA) din 14.12.2022.

Ca parte din pachetul mai amplu de măsuri privind finanțarea digitală (alături de strategia privind finanțele digitale, piețele de criptoactive și tehnologia registrelor distribuite)[1], reglementarea vizează sporirea rezilienței operaționale a sectorului financiar împotriva atacurilor cibernetice și a incidentelor legate de TIC, cu scopul de a oferi consumatorilor acces la produse financiare inovatoare, asigurând în același timp protecția consumatorilor și stabilitatea financiară.

- Obiectivul major al domeniului securității cibernetice cu impact asupra sectorului financiar-bancar

Obiectivul major al domeniului securității cibernetice constă în combaterea riscului cibernetic concentrat în lumea noastră interconectată și constituie o provocare pentru conducerea tuturor instituțiilor implicate, indiferent de domeniul și sfera de activitate cărora le aparține – administrație centrală sau locală ori ca instituție de drept public sau privat, în condițiile în care este amenințată infrastructura (tehnologia operațională) critică pentru afaceri, adesea subestimată securitatea națională a fiecărui stat și, recurent, afectată economia globală.

Afirmațiile de mai sus sunt argumentate și de rezultatele uneia dintre cele mai comprehensive analize realizate la nivel mondial, în anul 2024, de cercetătorii SecurityScorecard în colaborare cu RSA 2024 President’s Forum și McKinsey & Company din Statele Unite ale Americii[2], care relevă faptul că:

- 90% din suprafața globală de atac cibernetic[3] este dominată de 150 de ”furnizori de top” (determinați pe baza cotei de piață detectabile a produselor și serviciilor tehnologice oferite clienților) și de un ”nucleu” de 15 “grei” (cu o concentrare și mai mare a cotei de piață), ceea ce reflectă dependența de ”o mână” de furnizori care modelează ”fundația” economiei noastre globale, ei înșiși fiind ținte principale ale atacurilor cibernetice și, la rândul lor, creând premise ce pot amplifica și daunele potențiale ale breșelor de securitate care, recurent, îi afectează pe furnizorii, clienții, investitorii ori partenerii lor;

- din cele 150 de companii, în ultimul an, 41% au avut dovezi că cel puțin un dispozitiv al lor a fost compromis, iar 11% au fost victimele unei ”infecții ransomware”[4];

- 62% din suprafața globală de atac cibernetic extern concentrează produsele și serviciile oferite de doar 15 companii;

- primele 15 terțe părți au ”scoruri de risc cibernetic” sub medie, indicând o probabilitate mai mare de încălcare a securității datelor.

Dar, reziliența societală nu înseamnă numai capacitatea de a rezista în fața provocărilor și de a le face față, ci și aceea de a realiza tranziții într-un mod durabil, echitabil și democratic, întrucât Uniunea Europeană trebuie să fie pregătită să facă față unor crize mai complexe, trans-sectoriale și trans-frontaliere, care ar putea fi acute, multi-dimesionale sau hibride și care ar putea avea efecte în cascadă sau ar putea apărea simultan. Reziliența la astfel de provocări va trebui să asigure gestionarea adecvată a acelor evenimente – pornind de la îmbunătățirea comunicării în situații de criză, intensificarea luptei împotriva dezinformării, consolidarea pregătirii personalului angrenat, sporirea capacității de răspuns și derularea acțiunilor coordonate – în raport cu riscurile cunoscute, prefigurate sau neașteptate -, pentru contracararea sau atenuarea efectelor nedorite.

Și toate acestea, în condițiile în care se prefigurează că, ordinea financiară globală intră într-o nouă eră[5], în care sistemul financiar global s-ar fragmenta între monedele digitale de stat (Europa promovând monede digitale ale băncilor centrale – CBDC, pentru a-și păstra controlul monetar) și stablecoins private (SUA susținând un sistem descentralizat, dezvoltat de sectorul privat prin monede digitale reglementate[6] pentru a întări dolarul și a atrage capital). Asupra acestui aspect avertiza, încă de la mijlocul anului 2024, și Gita Gopinath, prim-director general adjunct al Fondului Monetar Internațional, într-un discurs preluat în raportul World Economic Forum din ianuarie 2025[7], și cerea țărilor ”să își construiască reziliență”, pentru că „în absența unor bariere de siguranță suficiente, am putea ajunge la o fragmentare severă a economiei globale și, în consecință, la o productivitate și un nivel de venit mai scăzute pentru toată lumea”.

În condițiile date, persistă întrebările cu privire la implicația contextului geo-strategic, geo-politic și geo-economic actual asupra politicii monetare, și anume:

”Cum ar trebui băncile centrale să conducă politica monetară în acest mediu mai predispus la șocuri?”

”Care este rolul instrumentelor suplimentare, cum ar fi intervenția valutară?”

”Cum ar trebui implementate politicile fiscale, financiare și structurale pentru a sprijini stabilitatea macroeconomică și financiară?”

Astfel, este vital ca, în contextul general cunoscut, marcat de impredictibilitate crescută, provocări atipice, riscuri diverse și emergente, precum și de termene și condiții limitate pentru luarea deciziilor optime pentru a anticipa/soluționa situațiile critice apărute pe segmentul securității și apărării cibernetice, decidenții, la nivel individual, dar și prin inter-relaționarea cu alți competitori ori cu autoritățile naționale și internaționale cu competență, să susțină și să consolideze comunitățile pe care le conduc sau cu care colaborează, într-un mod integrat, care să asigure o circulație rapidă a informației relevante și să valorifice experiența acumulată, prin intermediul lecțiilor învățate, într-un ritm mai alert și într-un mod mai agil.

- Riscuri la adresa rezilienței operaționale digitale recurente măsurilor emergente reglementărilor incidente

Reziliența operațională digitală nu este o “soluție”, ci un “rezultat” care, în acest caz, nu este unul individual, disociat, ci se obține numai prin efortul conjugat al autorităților/entităților financiare/altor entităţi/întreprinderi europene și naționale implicate în procesul de prevenire a atacurilor cibernetice și procesul de protecție a sistemelor informatice și de comunicații împotriva acestora.

Acest “rezultat”, în mare măsură, depinde de:

- produsele și tehnologiile utilizate care, începând cu 11 decembrie 2027, în baza „Actului privind reziliența cibernetică” (CRA)[8], trebuie să fie certificate și să asigure interoperabilitatea sistemelor interconectate, prin compatibilitatea lor, în conformitate cu:

- regulile de achiziție a produselor cu elemente digitale, pentru a garanta securitatea cibernetică a acestora;

- cerințele de proiectare, dezvoltare și producție a unor asemenea produse;

- cerințele esențiale pentru procesele de management al vulnerabilităților unor astfel de produse, instituite de producători;

- măsurile de supraveghere a pieței digitale și de aplicare a legii;

- comunicarea și parteneriatul între instituțiile statului și companiile private (FinTech-uri, start-up-uri) care este redusă (neexistând nici o evidență clară cu privire la obiectul de activitate al acestora și obiectivele/piața de valorificare) și necesită a fi îmbunătățită pentru a valorifica potențialul inovațiilor tehnologice cumulate și a spori încrederea în produsele, serviciile și procesele TIC comercializate și documentația aferentă acestora care, din 27 februarie 2025, în baza Regulamentului (UE) 2024/482 privind adoptarea sistemului european de certificare a securității cibernetice bazat pe criterii comune (EUCC)[9], trebuie să fie certificate prin autoevaluare sau prin evaluarea realizată de o terță parte acreditată în acest sens, având recunoaștere la nivelul Uniunii Europene.

Prin urmare, setul uniform de cerințe, stabilit prin Regulamentul DORA și actele delegate subsecvente, vizează ”securitatea rețelelor și a sistemelor informatice care sprijină procesele operaționale ale entităților financiare” reglementate din Uniunea Europeană și reclamă ”atingerea unui nivel comun ridicat de reziliență operațională digitală”, de către entitățile financiare (în principal bănci, societăți de asigurări și firme de investiții), atât la nivelul statelor membre ale UE, cât și la nivelul celor din afara spațiului comunitar.

Din această perspectivă, reziliența operațională digitală, astfel cum este definită în Regulamentul DORA, însă, trebuie să fie mai bine abordată și integrată în cadrele operaționale mai ample ale entităților financiare, fiind comensurabilă prin „capacitatea unei entități financiare de a construi, a asigura și a reevalua integritatea și fiabilitatea sa operațională, prin asigurarea, în mod direct sau indirect, utilizând servicii oferite de furnizori terți de servicii TIC, a întregii game de capacități legate de TIC care sunt necesare pentru a aborda securitatea rețelelor și a sistemelor informatice utilizate de o entitate financiară și care sprijină furnizarea continuă de servicii financiare și calitatea acestora, inclusiv pe întreaga durată a perturbărilor.”[10]

Cu alte cuvinte, capacitatea unei instituții financiare de a-și menține operațiunile digitale funcționale și sigure, atât în condiții normale, cât și în situații de criză, se bazează pe trei componente cheie:

- expertiza profesională (”a construi”) – vizează relevarea și diminuarea/tratarea riscurilor (prin actualizarea și revizuirea permanentă a măsurilor de securitate instituite și a procedurilor operaționale aplicate, adaptându-le la noile amenințări și cerințe), de către personalul specializat și leadership-ul intern care deține/asimilează cunoștințe temeinice și este calificat pentru a coordona activitățile specifice și a gestiona situațiile de criză ivite/prefigurate;

- capabilitatea instituțională (”a asigura”) – prezumă asigurarea și dezvoltarea capacităților digitale, într-un mod robust și securizat, precum și a capabilităților necesare de prevenție, protecție, detecție, limitare, recuperare și remediere a activelor IT&C în cazul atacurilor cibernetice sau al oricăror incidente legate de infrastructura IT&C (în raport cu procesele stabilite). Noile reglementări nu privesc doar băncile, ci și companiile de asigurări, firmele de investiții, furnizorii de servicii crypto etc., punând accent pe ”lanțul de aprovizionare”, atât la nivelul sistemelor proprii, cât și prin integrarea serviciilor furnizate de terți;

- fondul de date și informații corecte și complete (”a reevalua”) – fundamentează deciziile și acțiunile întreprinse pentru a permite intervenția în timp real și consolidarea rezilienței, în mod integrat, respectiv monitorizarea continuă, în timp real și vizibilitatea completă a tuturor activelor IT, interdependențelor și vulnerabilităților acestora, cu scopul de a menține constant un nivel ridicat de securitate și fiabilitate a sistemelor sale, în baza măsurilor preventive și/sau de protejare, atât a rețelelor, platformelor și infrastructurilor TIC, cât și a echipamentelor informatice și de comunicații.

În acest context, pentru companiile de servicii financiare provocarea majoră este identificarea activelor IT&C pe care le dețin, înțelegerea modului în care tehnologiile folosite se interconectează și care este implicarea furnizorilor terți în tot acest proces, în special cu referire la operațiunile și serviciile IT considerate critice. Circumstanțiat, este esențial ca măsurile instituite în aplicarea reglementării europene să garanteze că entitățile financiare pot să reziste, să reacționeze și să se redreseze în urma oricărei perturbări sau amenințări care implică tehnologiile informației și comunicațiilor (TIC), asigurând:

- continuitatea serviciilor financiare – sistemele trebuie să funcționeze neîntrerupt;

- calitatea serviciilor – performanța și fiabilitatea trebuie menținute la standarde înalte;

- capacitatea de a face față perturbărilor – sistemele trebuie să rămână funcționale chiar și în cazul unor incidente sau atacuri cibernetice.

Această responsabilitate se extinde și asupra furnizorilor critici de servicii IT care deservesc sectorul financiar prin servicii externalizate, fiind recunoscut rolul vital pe care aceștia îl joacă în menținerea stabilității sistemului financiar. În acest sens, introducerea unui cadru de supraveghere specific, atât din partea entității financiare (care este responsabilă pentru orice încălcare a conformității din partea furnizorilor terți), cât și de către autoritățile de supraveghere (care primesc puteri extinse pentru a impune măsuri și sancțiuni acestor furnizori), sporește gradul de transparență, predictibilitate și comparabilitate în domeniul incidentelor, vulnerabilităților și crizelor de natură cibernetică, astfel încât să fie asigurate servicii digitale stabile și fiabile pentru întregul sector financiar. Renegocierea acordurilor contractuale dintre entitățile financiare și furnizorii terți de servicii TIC, pentru a urmări alinierea la cerințele Regulamentului DORA, constituie un alt obiectiv major. În egală măsură, având în vedere că securitatea digitală impactează toate sistemele IT&C existente în fiecare organizație, precum și pe ”lanțul de aprovizionare”, este necesar ca riscul de incidente cibernetice să fie mai ușor de calculat, iar, pe baza sa, în mod integrat, să se poată construi cadrul de gestionare a incidentelor de securitate care reprezintă pilonul de bază al Regulamentului DORA.

Schimbul de informații și date operative privind amenințările cibernetice[11], precum și cel de bune practici, potrivit art.45 din Regulamentul DORA, este încurajat a se realiza între entitățile financiare, direct, pe baza acordurilor ”voluntare”, de cooperare ”orizontală”, prin utilizarea platformelor informatice specifice, cu obligativitatea informării autorităților competente la momentul validării sau, după caz, al încetării participării lor, odată ce acestea încep să producă efecte. Totodată, acordurile încheiate pot include și indicatori de compromitere, tactici, tehnici și proceduri, alerte de securitate cibernetică și instrumente de configurare, dacă:

- se referă la sporirea rezilienței operaționale digitale a entităților financiare;

- au loc în cadrul unor comunități de încredere ale entităților financiare;

- respectă pe deplin secretul comercial, protecția datelor cu caracter personal în conformitate cu Regulamentul (UE) 2016/679 și orientările privind politica în domeniul concurenței.)

O altă componentă esențială a Regulamentului DORA este reprezentată de programele comprehensive de testare a sistemelor IT, incluzând teste de penetrare și scenarii de stres pentru sistemele critice. Aceste teste trebuie să fie efectuate periodic și să includă evaluări ale planurilor de continuitate a activității și recuperare în caz de dezastru. Cu cât numărul de participanți este mai mare, la astfel de teste, cu atât sistemul de gestionare a riscurilor generale va permite realizarea unor evaluări cât mai corecte și complete (pe baza unor metrici specifice), iar analiza acestora se va putea realiza pentru fiecare risc în parte, pe grupe de riscuri sau pe total operaţie/obiect auditabil, atât la nivel individual, dar, în special, la nivelul întregului ecosistem, cu impact direct asupra menținerii stabilității financiare.

Pe de altă parte, riscul de fragmentare a pieței interne ar putea fi potențat în cazul entităților financiare transfrontaliere, pentru că poate apărea o eventuală duplicare a costurilor de testare, iar testarea rezilienței operaționale digitale ar continua să fie inconsecventă, prin lipsa/inconsistența unui sistem de recunoaștere reciprocă a rezultatelor testelor TIC între diferite jurisdicții, care ar trebui reglementat unitar la nivelul ecosistemului, în relația cu autoritatea cu competență specifică și/sau cu autoritatea publică unică în sectorul financiar care să fie responsabilă de aspectele legate de TLPT în sectorul financiar la nivel national (în accepțiunea art.26 alin.9 și 10 din Regulamentul DORA). În plus, în situația entităților pentru care nu este necesară testarea TIC, dacă acestea nu își declină implicarea, autoritatea cu competență specifică nu poate interveni, iar vulnerabilitățile rămân nedetectate și, pe cale de consecință, conduc la expunerea unei entități financiare la riscuri suplimentare TIC și, în cele din urmă, creează un risc mai mare pentru stabilitatea și integritatea sectorului financiar.

Datorită faptului că, în orice moment, entitățile financiare:

- se pot confrunta cu provocări operaționale inedite în ceea ce privește abordarea riscurilor TIC și de securitate (care, în principal, ar rezulta fie din procese interne inadecvate sau care nu și-au îndeplinit funcția în mod corespunzător, fie din evenimente externe neprevăzute (de ex. condiții de incertitudine economică globală, inadaptabilitatea ”strategiilor de ieșire” în relația cu furnizorii TIC ș.a.), inclusiv din atacuri cibernetice sau din securitatea fizică inadecvată), necesitând acțiuni de tip preventiv, de tip reactiv sau de consultanță pentru managementul securității cibernetice (în accepțiunea art.37 alin.(7) lit.a) din OUG nr.155/2024 privind instituirea unui cadru pentru securitatea cibernetică a rețelelor și sistemelor informatice din spațiul cibernetic național civil);

- pentru conformare, permanent, ar trebui să aibă ”rezerve” de fonduri pentru remedierea imediată a echipamentelor deteriorate sau acoperirea oricăror alte costuri neprevăzute, iar pentru atenuarea efectelor negative ale incidentelor TIC, exclusiv pe cont propriu, ar putea necesita alocarea fondurilor dedicate susținerii măsurilor de securitate implementate și dezvoltării sistemului de contracarare a amenințărilor, în mod corespunzător cu evoluția activității proprii și riscurile TIC și de securitate nou prefigurate, într-un mod coerent și eficient din punctul de vedere al costurilor,

apreciem că o abordare integrată, la nivelul ecosistemului financiar-bancar din România, bazată pe eficienţă în reducerea riscurilor și corelarea gradului de risc cu importanţa fiecărei activităţi realizate, ar favoriza dezvoltarea capacităților TIC și a rezilienței generale a entităților financiare, în scopul de a rezista întreruperilor operaționale și ar contribui la menținerea stabilității și integrității piețelor financiare ale Uniunii.

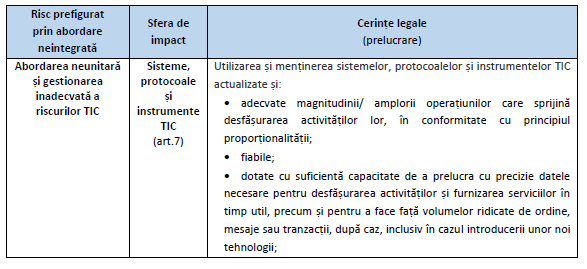

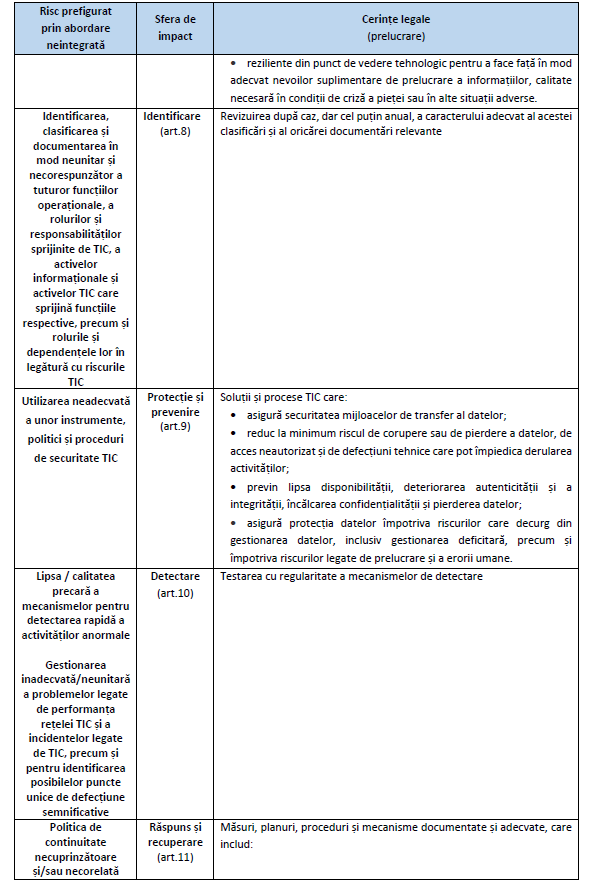

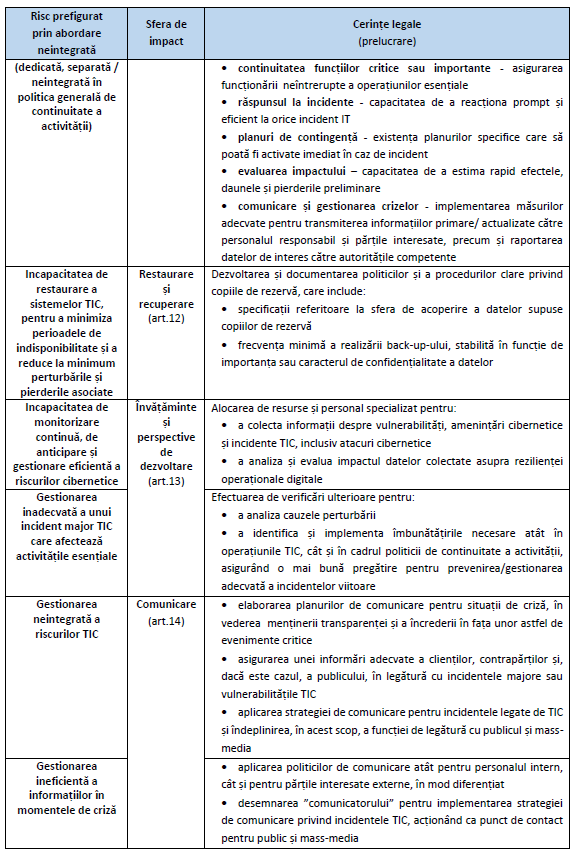

În susținerea afirmației de mai sus, în tabelul următor, relevăm principalele ”riscuri prefigurate prin abordare neintegrată”, prin raportare la dispozițiile art.7-14 din Regulamentul DORA, circumscrise cerințelor privind ”Cadrul de gestionare a riscurilor TIC”.

Tabel 1 – Riscuri prefigurate prin abordarea neintegrată a cadrului de gestionare a riscurilor TIC

În acest context, Autoritățile cu Competențe Specifice (ACS) desemnate potrivit cadrului legislativ, interfațează cu instituțiile naționale și internaționale angrenate în procesul de securitate și apărare cibernetică, la nivel național, regional și internațional, precum și cu entitățile financiare în calitate de autorități de reglementare, verificare și supraveghere, dar, în egală măsură, trebuie să asigure și reziliența operațională proprie[12] (în mod similar, ca fiecare entitate financiară), pentru consolidarea şi îmbunătăţirea continuă a modului de planificare, elaborare și coordonare a politicilor europene și naționale de redresare și reziliență.

Acestea presupun:

- pe de o parte, centralizarea raportărilor și situațiilor comunicate/colectate de la fiecare entitate financiară, în mod integrat, de către ACS și DNSC, pentru cunoașterea stării de fapt și, corespondent, pentru reglementarea, supravegherea și monitorizarea modului de respectare și implementare a cadrului normativ, de către sistemul financiar-bancar la nivel național, însă,

- pe de altă parte, colaborarea strânsă între toate părțile, atât pentru întocmirea documentelor procedurale, în mod unitar, aplicarea măsurilor de protecție, în mod corect și uniform, cât și pentru coordonarea reacțiilor tehnice sau de orice altă natură la atacurile cibernetice în care BNR, respectiv, orice entitate financiară este sau poate fi parte, cu implicare în gestionarea comunicării publice, realizarea schimbului de informații și luarea de decizii strategice, toate desfășurate sub presiunea timpului și în condiții de stres intens.

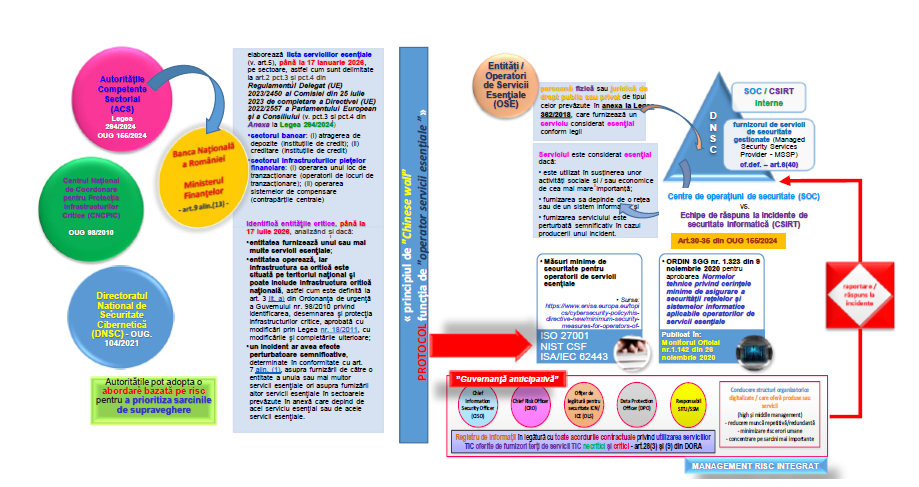

Circumstanțial, autorităților cu competență specifică li s-ar aplica principiul ”Chinese wall”[13] (Fig. 1), astfel încât funcțiile de reglementare, supraveghere și control pe care le au, în limitele legale conferite (cu privire la cercetarea incidentelor de securitate și a cazurilor de încălcare a datelor), să fie separate de funcțiile îndeplinite pentru respectarea obligațiilor și responsabilităților corespondente oricărei entități și, implicit, prin propriul Centru de Operare de Securitate (SOC) pentru prevenirea incidentelor cibernetice, să relaționeze distinct cu celelalte structuri cu responsabilități similare sau complementare prevăzute de reglementările în vigoare.

Fig. 1 – Principiul „Chinese wall” – indicator al încrederii în relația dintre autoritățile cu competență și entități

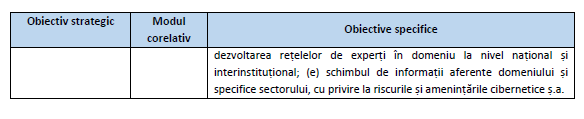

- Obiective strategice pe termen scurt (2026-2028) privind reziliența operațională a sectorului financiar-bancar din România

România este o țintă constantă a atacurilor cibernetice, chiar dacă acest lucru nu este permanent mediatizat (necesitând verificarea informațiilor, confirmarea incidentelor și stabilirea necesității/ oportunității / nivelului de diseminare a unor astfel de date) și, deși deține o infrastructură financiară apreciată ca fiind ”robustă”, în manieră profesionistă, se menține nivelul de precauție ”ridicat” pentru a nu se confrunta cu o serie de vulnerabilități critice pe plan informațional și cibernetic, iar, prin absența unui ecosistem financiar-bancar DIGITAL INTEGRAT, persistă pericolul afectării infrastructurii critice naționale, specifice.

Din această perspectivă, în această lume în continuă schimbare, mediul de afaceri care este pregnant prezent pe piața financiară[14] și intens implicat în colaborarea cu autoritățile naționale cu competență (de exemplu, prin derularea unor programe de conștientizare publică, de creștere a nivelului de cultură de securitate cibernetică și de promovare a unor măsuri de igienă în spațiul cibernetic etc.), motiv pentru care nu mai poate fi considerat un actor pasiv în ceea ce privește contribuția și chiar aparteneța sa la asigurarea securității naționale.

Pe de altă parte, inovațiile și resursele financiare investite de sectorul privat românesc pot fi considerate reale ”infuzii” pentru susținerea securității și apărării cibernetice naționale, Acestea, însă, nu au un ”ecou” pe măsura intensității cu care s-au propagat și nici nu sunt subscrise ”direcțiilor de dezvoltare și investiții în domeniul securității cibernetice” care se propun Consiliului Suprem de Apărare a Țării de către Consiliul Operativ de Securitate Cibernetică (COSC), în aplicarea art.9 alin.(1) lit.e) din Legea nr.58/2023 privind securitatea și apărarea cibernetică a României[15].

Ca urmare, parteneriatele public-privat[16] nu sunt doar benefice, ci și indispensabile pentru CREAREA UNUI ECOSISTEM DE SECURITATE REZILIENT ȘI ADAPTABIL, atât la nivelul sectorului financiar-bancar, cât și la nivel național.

În acest context, pentru a asigura o abordare coerentă și pro-activă în gestionarea riscurilor cibernetice, apreciem că industria financiară din România trebuie să țină cont de:

- evoluția soluțiilor existente și de viitor și să acționeze pentru îmbunătățirea strategiilor de apărare prin investiții în securitatea infrastructurii digitale și conștientizarea angajaților, cu scopul de a atenua efectele devastatoare ce pot afecta fiecare dintre entitățile financiare și ecosistemul financiar-bancar, în ansamblul său (prin sustragerea și accesarea neautorizată a datelor și informațiilor nepublice, perturbarea operațiunilor, creșterea costurilor cu litigiile declanșate și, posibil, săvârșirea de contravenții, ca urmare a încălcării drepturilor de protejare a datelor cu caracter personal sau prin nerespectarea altor obligații legale incidente, respectiv a nu fi afectată reputația entităților, în principal);

- riscurile cibernetice emergente pe fondul incertitudinilor create ca urmare a tensiunilor geopolitice existente și al creșterii investițiilor în AI (pentru a diminua decalajul de competențe în securitate cibernetică și a reduce incidentele de securitate cibernetică determinate de angajați sau facilitate prin intermediul acestora[17]). Această abordare trebuie extinsă dincolo de entitățile individuale și să fie în corelare și cu măsurile aplicate la nivelul altor entități cu care se relaționează ”pe verticală” sau ”pe orizontală”, pentru compatibilitatea și interoperabilitatea sistemelor, pentru a proteja întregul lor ”lanț de aprovizionare” și a nu afecta productivitatea și încrederea consumatorilor;

- infractiunile informatice, incriminate de Codul penal încă din anul 2009 (pornind de la primele șase infracțiuni și, azi, totalizând zece[18]) care pot submina încrederea în instituțiile financiare și comerciale, având un efect negativ asupra mediului de afaceri și a economiei în general. Este crucial ca, atât autoritățile, cât și sectorul privat să colaboreze în vederea prevenirii și combaterii acestor practici ilegale, având în vedere tendinţa de evoluție a acestora, din punct de vedere cantitativ, al complexităţii tehnice și caracterului său transfrontalier, ceea ce determină dificultăți în investigarea activității infracționale, datorită faptului că implică un volum mare de activități de cooperare internațională.

Rezumând cele sus expuse, implementarea cumulativă a reglementărilor specifice necesită o abordare holistică și integrată a securității cibernetice în cadrul entităților din sectorul financiar, dar și al companiilor care asigură produse sau servicii dedicate acestui segment, numai în corelare cu efortul conjugat al autorităților/entităților financiare/altor entităţi/întreprinderi europene și naționale implicate în procesul de prevenire a atacurilor cibernetice și de protecție a sistemelor informatice și de comunicații împotriva acestora. Aceasta implică nu doar adoptarea de măsuri tehnice și tehnologice (în raport cu inventarul activelor informatice, încadrate după ”maturitate”, ”încredere”, ”nivel de acces”, ”dependență”, interconexiunile stabilite în relație biunivocă și la nivelul ecosistemului, între rețelele și sistemele informatice ale entităților financiare și cele ale terților sau cu autoritățile abilitate, acordurile încheiate la nivel de serviciu și/sau mecanisme de audit, prin care operatorii de servicii esențiale – OSE – stabilesc dacă furnizorii lor, de asemenea, au măsuri de securitate adecvate, ș.a.), ci și dezvoltarea unei culturi de securitate cibernetică și formarea continuă a personalului (tehnic și non-tehnic).

Realizarea acestor deziderate, însă, incumbă alocarea de resurse adecvate (materiale, umane, tehnologice), pentru a se conforma cerințelor impuse de toate reglementările aplicabile, prin investiții în soluții avansate de securitate cibernetică, pe baza propriilor strategii și politici clare, susținute de proceduri și instrucțiuni aplicate, respectiv de planurile de asigurare a continuității și de cele de recuperare în caz de dezastre pentru a preveni și a gestiona corespunzător riscurile cibernetice, precum și pentru a colabora cu autoritățile de reglementare, supraveghere, verificare și control făcând dovada implementării eficiente a măsurilor prevăzute sau stabilite și a evaluării, în mod regulat, a eficacității acestora, în urma testării (avansate) rezilienței operaționale, respectiv adaptării corespunzătoare la evoluția amenințărilor cibernetice și a eventualelor situații neprevăzute.

Pornind de la obligațiile legale recurente ale Regulamentului (UE) 2022/2554 privind reziliența operațională digitală (Regulamentul DORA)[19] și/sau ale Directivei UE 2022/2555 privind măsuri pentru un nivel comun ridicat de securitate cibernetică în întreaga Uniune (Directiva NIS2)[20], ale legislației naționale incidente, precum și în corelare cu Strategia de Securitate Cibernetică a României, pentru perioada 2022-2027 și cu Planul de Acțiune pentru implementarea Strategiei de Securitate Cibernetică a României, pentru perioada 2022-2027, aprobate prin HG nr.1321 din 30.12.2021, în cuprinsul acestora sunt enunțate instituțiile și persoanele responsabile pe toate nivelurile, inclusiv din board-ul fiecărei entități căreia îi sunt opozabile, întrucât aplicarea Regulamentului DORA și a Directivei NIS2 nu este doar o problemă de IT, ci de management integrat, de asumare și responsabilitate explicită.

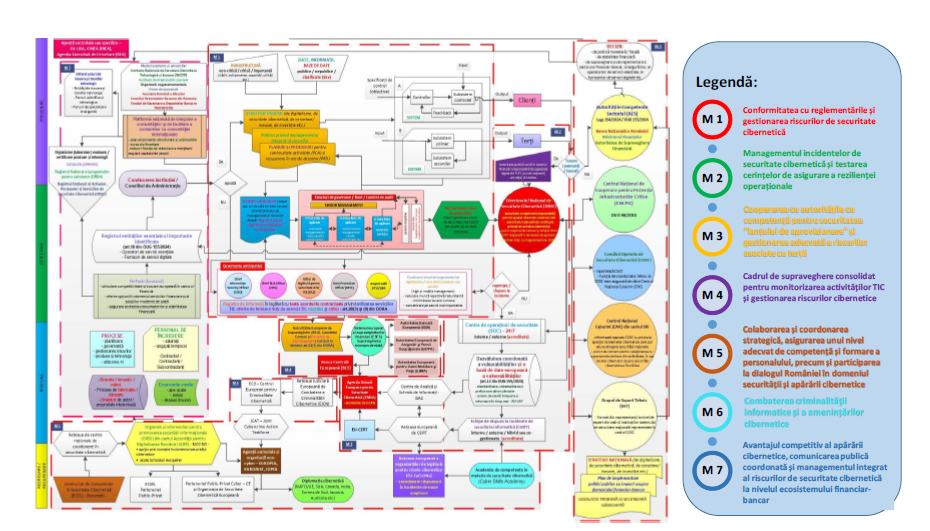

În Fig.2 redăm diagrama de sistem privind GUVERNANȚA ÎN MATERIE DE SECURITATE CIBERNETICĂ A ECOSISTEMULUI FINANCIAR-BANCAR ÎN ROMÂNIA.

Fig. 2 – Guvernanța în materie de securitate cibernetică a ecosistemului financiar-bancar în România

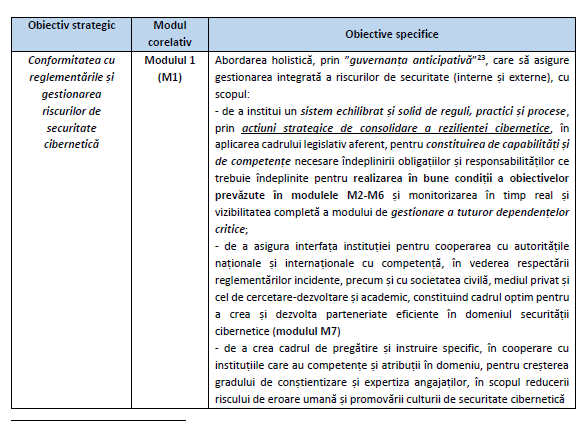

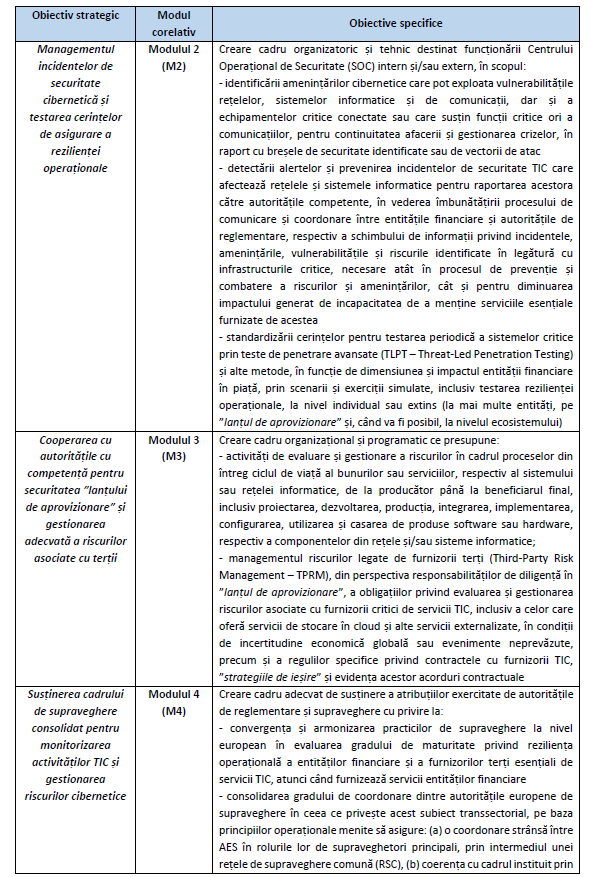

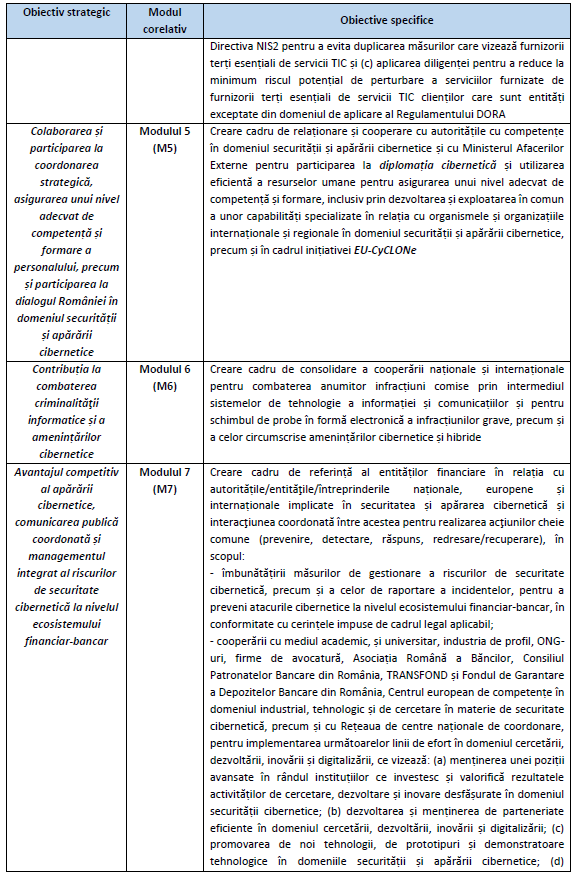

Această diagramă reflectă, de facto, obiectivele strategice ce trebuie atinse, prin raportare la obligațiile și responsabilitățile majore ce derivă din Regulamentul DORA, Directiva (UE) 2022/2557 a Parlamentului European și a Consiliului privind reziliența entităților critice (Directiva REC)[21], Directiva UE 2022/2555 privind măsuri pentru un nivel comun ridicat de securitate cibernetică în întreaga Uniune (Directiva NIS2)[22], precum și din reglementările europene și naționale subsecvente sau incidente, și anume:

Astfel cum rezultă și din analiza prospectivă și cuprinzătoare a factorilor critici de succes (FCS) redați mai sus, derivați din obiectivele strategice și specifice enunțate, pentru a aborda complexitatea diferitelor surse de riscuri TIC, ținând seama, în același timp, de multitudinea și diversitatea furnizorilor de soluții tehnologice care trebuie să asigure, în continuare, furnizarea fără probleme a serviciilor financiare, entitățile financiare ar trebui să identifice și să adopte în mod eficace și coerent soluțiile cele mai viabile cu privire la gestionarea integrată a tuturor tipurilor de riscuri prefigurate, în mod pro-activ și reactiv. Aceste soluții trebuie să aibă ca scop, principal, identificarea provocărilor și a nevoilor entităților financiare de a ajunge în mod integrat la un punct de reziliență, prezumând implicarea generală, identificarea riscurilor adiacente și recomandarea zonelor de colaborare public-privată suplimentare pentru a maximiza beneficiile rezilienței sistemelor/funcțiilor de business (critice sau importante) din fiecare entitate financiară și a reduce riscurile TIC la adresa acestora, printr-o abordare flexibilă și modulară.

Dacă eforturile depuse vor fi comensurate doar în mod individual sau fragmentat și nu se va ajunge în mod integrat la un punct de reziliență, fiecare entitate financiară va trebui să identifice riscul reprezentat de dependențele existente la nivelul entității interconectate, recurent la nivelul ecosistemului financiar-bancar și, în funcție de numărul entităților (prezumtiv) afectate să contribuie la elaborarea Listei riscurilor potențiale identificate și evaluarea acestora în furnizarea serviciilor esențiale[24], astfel încât să se prevină dubla contabilizare între ”scorul de reziliență operațională” și ”scorul de evaluare a riscurilor operaționale și TIC”. Factorii responsabili și conducerea entităților (care formează guvernanța instituțională) implicate, prin deciziile adoptate, vor trebui să atenueze efectul sau potențialul impact negativ al acestora, pe întregul ”lanț de aprovizionare”.

Autoritățile cu competențe specifice (ACS), la rândul lor, în exercitarea atribuțiilor de supraveghere, de investigare și de sancționare ce le revin în temeiul reglementărilor incidente, asigură cooperarea ce trebuie ”consolidată” cu Banca Centrală Europeană (BCE) în ceea ce privește atribuțiile specifice care îi sunt conferite prin Regulamentul (UE) nr.1024/2013 al Consiliului[25], precum și consultarea cu Autoritățile Europene de Supraveghere (AES) prin intermediul schimbului reciproc de informații și prin furnizarea de asistență în contextul activităților de supraveghere relevante.

- În loc de concluzii

Amenințările anticipate pentru anul viitor, în Raportul Cybersecurity Forecast 2026[26], oferă informații cuprinzătoare despre evoluția rapidă și rafinată a adversarilor și a apărătorilor, cu accent pe:

- ”cursa înarmării” prin inteligență artificială: folosirea inteligenței artificiale pentru atacuri mai rapide și contracararea acțiunilor rău-voitoare prin „SOC agentic”;

- extorcarea modernă: ransomware-ul și furtul de date rămân principala amenințare financiară, folosind diverse tactici pentru a ocoli autentificarea multi-factor;

- ”linia de front a virtualizării”: modul în care atacatorii vizează ”infrastructura de virtualizare” și motivul pentru care acest ”strat critic” este un ”cod mort”[27] în creștere;

- strategiile statului-națiune: obiectivele pe termen mediu și lung și activitățile cibernetice ale actorilor din Rusia, China, Iran și Coreea de Nord.

Pe de altă parte, consultarea Comisiei Europene cu Autoritățile Europene de Supraveghere și Comitetul Organismelor Europene de Supraveghere a Auditului, precum și cu Comitetul European pentru Risc Sistemic, în termenele de reexaminare a Regulamentului DORA – 17 ianuarie 2026 și, respectiv 17 ianuarie 2028 –, va viza posibil o propunere legislativă pentru stabilirea unor cerințe mai stricte pentru auditorii statutari și firmele de audit și, de asemenea, criterii noi pentru desemnarea furnizorilor terți esențiali de servicii TIC, caracterul voluntar al notificării amenințărilor cibernetice semnificative, competențele supraveghetorului principal în ceea ce privește asigurarea unei supravegheri eficace a furnizorilor terți esențiali de servicii TIC stabiliți într-o țară terță și necesitatea de a înființa o filială în Uniune.

Așadar, apreciem că, ar fi o oportunitate pentru ecosistemul financiar-bancar din România ca, ”prin inovare”, să acționeze pro-activ și să consolideze acest sector strategic, pentru:

- asigurarea unui cadru strategic agil de aplicare și implementarea a unor măsuri eficiente pentru protejarea infrastructurii și a datelor esențiale și importante, pe baza unor standarde minime de gestionare a riscurilor de securitate cibernetică, unitar și uniform elaborate, care să sprijine și activitatea de supraveghere, verificare și control;

- evaluarea impactului reglementărilor / testelor realizate / incidentelor raportate asupra managementului riscurilor integrate și îmbunătățirea măsurilor de prevenție și cu caracter protectiv în materie de acces la activele și datele digitale, la nivel național, în colaborare cu autoritățile cu competențe specifice (Banca Națională a României, Ministerul Finanțelor și Autoritatea pentru Supraveghere Financiară care, la rândul lor, trebuie să dețină fondul specific sectorului financiar-bancar pentru agregarea și corelarea datelor comune și să prelucreze un volum foarte mare de date și informații), respectiv, pe relația cu Directoratul Național pentru Securitate Cibernetică (ca autoritate cu atribuții de reglementare, supraveghere și control asupra operatorilor esențiali sau furnizorilor critici, dar care trebuie să gestioneze și întreaga problematică, la nivel național), precum și cu celelalte autorități și instituții publice cu atribuții în domeniu sau incidente acestuia.

Cu alte cuvinte, ar trebui cartografiate și înțelese pe deplin interconexiunile și interdependențele dintre activitatea critică/curent desfășurată și activele fizice/digitale care le susțin, pe de o parte, dar și în raport cu părțile interesate (interne și/sau externe), incluzând, dar fără a se limita doar la personalul propriu și terții (furnizori, parteneri, clienți etc.) care au acces la informații nepublice sau date cu caracter personal ori a celor care gestionează activele critice ale operatorului de servicii esențiale – OSE), pe de altă parte și, ulterior, impulsionarea aplicării DORA prin comunitatea dedicată și asigurarea rezilienței prioritizat, pornind de acolo de unde este imperativ necesară, prin efort combinat, pentru implementarea sa în timp util, reducerea decalajului din ecosistem și asigurarea unor măsuri consistente, de înaltă calitate pentru atingerea unui nivel de maturitate echivalent în ceea ce privește reziliența cibernetică.

dr.ing. Ruxandra Rîmniceanu

Consultant Strategie

Compartimentul Proiecte Strategice

Banca Națională a României

[1] Pachetul de finanțe digitale adoptat de Comisia Europeană, la 24 septembrie 2020, https://finance.ec.europa.eu/publications/digital-finance-package_en, accesat la 19.10.2020.

[2] Redefining Resilience: Concentrated Cyber Risk in a Global Economy (2024), https://library.cyentia.com/report/report_022715.html, accesat la 15.08.2025

[3] Suprafața globală de atac cibernetic reprezintă activele fizice (dispozitivele ”endpoint” pe care un atacator le-ar putea accesa „fizic”, precum calculatoare desktop, hard disk-uri, laptop-uri, telefoane/dispozitive mobile, memorii USB) și activele digitale (componentele hardware, software și cele conexe conectate la rețeaua proprie) pe care o organizație le deține și care ar putea fi compromise pentru a facilita un atac cibernetic.

[4] Tip specific de software conceput în mod intenționat pentru a deteriora sau exploata sistemele informatice, rețelele și diverse dispozitive electronice, cu scopul de a cere fraudulos o răscumpărare financiară de la victime, amenințând cu publicarea, ștergerea sau blocarea accesului la datele cu caracter personal sau nepublice, care au fost sustrase ori compromise

[5] Politico (9 iulie 2025), Există o nouă speranță pentru euro, dar imperiul dolarului ripostează, https://www.politico.eu/article/genius-act-donald-trump-euro-dollar-stablecoin/, accesat la 23.08.2025

[6] Proiectul de lege privind monedele stabile (Legea GENIUS Act) adoptat de Senatul SUA, la 17.06.2025, ar putea fi urmat de un proiect de lege privind structura pieței.

[7] Navigarea prin Fragmentarea Sistemului Financiar Global (2025), World Economic Forum, https://reports.weforum.org/docs/WEF_Navigating_Global_Financial_System_Fragmentation_2025.pdf (p.5), preluare din Gopinath, G. (2024, June 21). Navigating fragmentation, conflict, and large shocks. International Monetary Fund. https://www.imf.org/en/News/Articles/2024/06/21/sp062124-fdmd-nbu-nbp-annual-research-conference, accesat la 23.08.2025

[8] Regulamentul (UE) 2024/2847 privind cerințele de securitate cibernetică pentru produsele cu elemente digitale (inclusiv software și hardware) și de modificare a Regulamentului (UE) 2019/1020, https://eur-lex.europa.eu/legal-content/RO/TXT/?uri=CELEX:32024R2847, accesat la 19.11.2025

[9] Regulamentul de punere în aplicare (UE) 2024/482 al Comisiei din 31 ianuarie 2024 de stabilire a normelor de aplicare a Regulamentului (UE) 2019/881 al Parlamentului European și al Consiliului în ceea ce privește adoptarea sistemului european de certificare a securității cibernetice bazat pe criterii comune (EUCC), https://eur-lex.europa.eu/legal-content/RO/TXT/?uri=CELEX:32024R0482, accesat la 19.08.2025

[10] Potrivit art.3 pct.1 din Regulamentul (UE) 2022/2554 al Parlamentului European și al Consiliului din 14 decembrie 2022 privind reziliența operațională digitală a sectorului financiar, https://eur-lex.europa.eu/legal-content/RO/TXT/?uri=celex%3A32022R2554, accesat la 21.10.2025

[11] Conform art.3 pct.15 din Regulamentul DORA „date operative privind amenințările” înseamnă informații care au fost agregate, transformate, analizate, interpretate sau îmbogățite pentru a oferi contextul necesar procesului decizional și pentru a face posibilă o înțelegere adecvată și suficientă cu scopul de a atenua impactul unui incident legat de TIC sau al unei amenințări cibernetice, inclusiv detaliile tehnice ale unui atac cibernetic, persoanele responsabile de atac, modul de operare și motivațiile acestora;

[12] Prin organizarea cadrului de guvernanță și a proceselor de luare a deciziilor, managementul riscurilor operaționale și TIC și protecția împotriva atacurilor, gestionarea riscurilor TIC generate de părți terțe, standardizarea cerințelor pentru testarea rezilienței operaționale și realizarea schimbului de informații despre amenințări sau incidente cibernetice.

[13] Protocol în cadrul unei organizații prin care se previne schimbul de informații sau comunicarea acelor informații care ar putea duce la conflicte de interese, Chinese wall – Wikipedia, accesat la 03.09.2025.

Termenul a fost popularizat în Statele Unite ale Americii, în urma crahului bursier din 1929, când Guvernul SUA a legiferat separarea de informații între bancherii de investiții și firmele de brokeraj, pentru a limita conflictul de interese dintre analiza obiectivă a companiilor și dorința de a avea succes în ofertele publice inițiale. Guvernul SUA nu a dorit să interzică total companiilor să se implice în ambele activități, dar în schimb le-a obligat să implementeze proceduri de Chinese wall.

[14] În 2024, pe fondul politic și economic turbulent, industria financiară din România a crescut cheltuielile IT cu 7,6% – software (19,6%), Business Services (6,1%) și IT Services (5,9%), indicând astfel o concentrare deosebită pe proiecte de digitalizare, inovație, securitate și eficiență operațională. Același trend de creștere continuă și în 2025, Sursa: IDC WW ICT Spending Guide 2024, https://ro.linkedin.com/pulse/idc-financial-forum-2024-inova%C8%9Bie-transformare-%C8%99i-oameni-larisa-mihu-4cpkf, accesat la 23.08.2025

[15] Legea nr.58/2023 privind securitatea și apărarea cibernetică a României, https://legislatie.just.ro/Public/DetaliiDocument/265677, accesat la 19.08.2025

[16] Reprezintă unul din cele 5 obiective de importanță strategică din domeniul securității cibernetice, potrivit Strategiei de securitate cibernetică a României, pentru perioada 2022—2027, adoptată prin HG nr.1321 din 30.12.2021, publicată în MO nr.2 bis/03.01.2022

[17] Un atac ”man-in-the-middle (MITM)” (om în mijloc) este un tip de atac cibernetic în care un atacator se interpune, în mod secret, între două părți care comunică și interceptează sau modifică datele transmise între ele.

[18] Frauda informatică (art.249 C.p.), Efectuarea de operaţiuni financiare în mod fraudulos (art.250 C.p.), Acceptarea operaţiunilor financiare efectuate în mod fraudulos (art.251 C.p.), Infracţiunea de fals informatic (art.325 C.p.), Infracţiunile informatice contra siguranţei şi integrităţii sistemelor şi datelor informatice (art.360 C.p.), Interceptarea ilegală a unei transmisii de date informatice (art.361 C.p.), Alterarea integrităţii datelor informatice (art.362 C.p.), Perturbarea funcţionării sistemelor informatice (art.363 C.p.), Transferul neautorizat de date informatice (art.364 C.p.) și Operaţiuni ilegale cu dispozitive sau programe informatice (art.365 C.p.)

[19] Regulamentul (UE) 2022/2554 privind reziliența operațională digitală, https://eur-lex.europa.eu/legal-content/EN/TXT/PDF/?uri=CELEX:32022R2554&from=FR

[20] Directiva UE 2022/2555 privind măsuri pentru un nivel comun ridicat de securitate cibernetică în întreaga Uniune (Directiva NIS2), https://eur-lex.europa.eu/legal-content/EN/TXT/?uri=CELEX:32022L2555

[21] Directiva (UE) 2022/2557 a Parlamentului European sși a Consiliului privind reziliența entităților critice (Directiva REC), https://eur-lex.europa.eu/legal-content/RO/TXT/PDF/?uri=CELEX:32022L2557

[22] Directiva UE 2022/2555 privind măsuri pentru un nivel comun ridicat de securitate cibernetică în întreaga Uniune (Directiva NIS2), https://eur-lex.europa.eu/legal-content/EN/TXT/?uri=CELEX:32022L2555

[23] ”Guvernanța anticipativă” reprezintă grupul instituțional desemnat, cu rol de planificare strategică, prin care Chief Information Security Officer (CISO) trebuie să abordeze problematica multi- și inter-disciplinar – împreună cu ceilalți responsabili desemnați în baza legilor organice sau a reglementărilor interne, și anume responsabilul principal cu riscurile (CRO), ofițerul de legătură pentru securitatea ICN/ICE (OLS), responsabilul cu protecția datelor (DPO) și responsabilul cu securitatea și sănătatea în muncă (SSM/SITU) – pe baza analizei de risc la securitate fizică pentru a implementa măsuri pro-active, să aibă o viziune strategică și integrată a întregului sistem, având sarcina principală de a colabora cu Consiliul de administrație, de a supraveghea conformitatea măsurilor instituite cu reglementările în vigoare, la nivel intern și extern și a gestiona un buget care nu constituie o cheltuială ce poate fi evitată sau redusă, ci reprezintă o INVESTIȚIE VITALĂ pentru stabilitatea și scalabilitatea business-ului, corespunzător managementului integrat al riscurilor cunoscute și prefigurate și ca bază pentru formularea strategiilor, proiectarea proceselor, dezvoltarea capitalului uman specializat și modelarea culturii instituționale pentru a obține valoare publică.

[24] În vederea aplicării art.5 alin.(1) din Legea nr.294/27.11.2024 privind reziliența entităților critice, precum și pentru modificarea unor acte normative, https://legislatie.just.ro/Public/DetaliiDocument/291491, accesat la 03.09.2025

[25] Regulamentul (UE) nr. 1024/2013 al Consiliului din 15 octombrie 2013 de conferire a unor atribuții specifice Băncii Centrale Europene în ceea ce privește politicile legate de supravegherea prudențială a instituțiilor de credit, https://eur-lex.europa.eu/legal-content/RO/ALL/?uri=celex:32013R1024, accesat la 24.11.2025

[26] Raportul privind previziunile de securitate cibernetică pentru 2026, https://cloud.google.com/security/resources/cybersecurity-forecast, accesat la 17.11.2025

[27] Codul mort se referă la porțiuni de cod care nu sunt niciodată executate sau care nu au un impact asupra funcționalității aplicației. Aceste segmente pot include funcții nefolosite, variabile neutilizate sau blocuri de cod comentate, care pot crea confuzie pentru dezvoltatori și pot face ca proiectul să devină mai greu de gestionat.